蓝鸟抓包高级版是一款针对移动设备网络调试与安全分析打造的工具,能够捕获并解析设备上的网络通信数据,帮助用户查看软件底层的数据交互流程。借助该工具,用户既能检验应用的数据传输是否达到预期标准,也能排查可能存在的安全隐患,比如信息泄露或者恶意篡改数据等情况。这款工具无需获取root权限,可有效保护用户隐私,在监测网络数据的过程中,不会对其他应用的正常运行造成干扰,使整个操作过程安全又顺畅。

蓝鸟抓包高级版,其英文名为HttpCanary,是一款实力强劲且操作便捷的移动端网络分析工具,在HTTP/HTTPS协议数据包的捕获、分析与修改方面表现尤为出色。它配备了多样的数据展示形式,还支持灵活的过滤和注入功能,能够助力移动开发者、安全研究人员以及相关爱好者更高效地洞悉网络行为,调试应用逻辑,开展安全评估工作。

无需获取设备最高权限即可完成抓包操作,简化了用户操作流程,增强了使用便捷性,同时规避了设备可能面临的安全风险。

已对多种网络传输协议实现兼容性适配,不仅涵盖了HTTP协议从早期版本到最新版本的全部序列,还支持WebSocket等当下主流的通讯技术,从而具备更宽泛的适用范畴,能够灵活应对各类差异化的应用场景。

数据修改功能十分强大,用户能够根据自身需求对网络请求或响应里的各个部分进行调整,以此模拟出不同的网络环境与数据状况,从而方便测试应用的健壮性以及边界条件。

拥有精准的数据筛选功能,能够依据应用程序、目标主机地址、协议种类等不同条件,在庞大的数据量里迅速找到需要的信息,从而提升分析的效率。

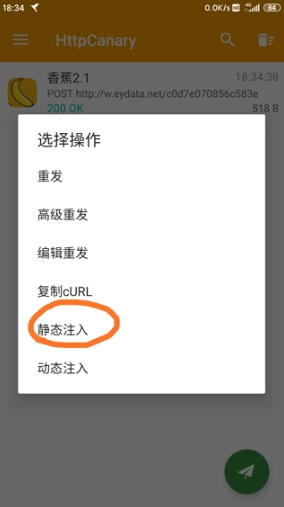

打开HttpCanary 选择目标应用。

找到需要抓包的应用,先启动该应用程序,再打开HttpCanary工具,这是由于部分软件存在检测机制。

点击右下角开始抓包。

回到软件,随便输入,会截取到发送过去的封包。

然后选择静态注入。

点响应那里,在点跟随服务器那里的编辑按钮。

然后在Body那里随便输入长度为32的数字。

编辑完后再点击右上角的飞机。

接着回到辅助工具,随意输入一串卡密,就能发现可以顺利进入辅助界面了。从这里其实不难看出,这个辅助的验证逻辑很简单——只要检测到返回的封包里包含32位长度的数字,就能允许进入辅助界面。

提供一种强大的数据截取功能,能够捕获设备和服务器之间传输的全部网络数据包,就像一个无形的监听器,悄然记录下每一个细节。

这款软件支持解析多种数据编码格式,可自动对Gzip、Deflate等常用压缩方式进行解码,把原本不易读取的二进制数据转换为清晰易懂的文本内容。

具备直观的数据浏览界面,可切换Raw、Hex、Text等多种视图,从不同维度查看数据内容,从而深入理解数据的结构与含义。

用户可将捕获的数据保存至本地文件或添加到收藏夹,便于后续查阅与分析,从而省去数据丢失或重复抓取的麻烦。

该工具支持WebSocket协议的实时预览功能,用户能如同观看直播般,实时了解WebSocket通讯的动态变化,从而更方便地进行调试与分析。

为什么有些应用无法抓取到数据包?

部分应用或许采用了证书锁定(Certificate Pinning)技术,这类应用仅信任预先配置的证书,对用户自行安装的CA证书则不予信任。面对这种情形,常规的抓包手段可能无法奏效,因此需要探寻绕过证书锁定的办法,比如借助Xposed模块或其他工具开展hook操作,亦或是对应用的源代码展开分析以找出应对方案。

如何过滤掉不关心的应用数据?

在应用设置界面里,找到目标应用或者功能相近的选项,仅勾选你想要进行抓包操作的应用。这样一来,抓包工具就只会截取这些被选中应用所产生的网络流量,从而排除了无关数据的干扰,让分析工作的效率得到提升。

注入修改数据后,软件出现异常怎么办?

若修改请求或响应数据后,软件发生崩溃或功能异常,需先核查注入数据是否符合预期的格式与逻辑,比如JSON格式是否正确、数据类型是否匹配等。接着逐步还原修改内容,每次仅调整一小部分并进行软件测试,以此定位引发问题的具体原因。同时要留意备份原始数据,便于后续恢复。