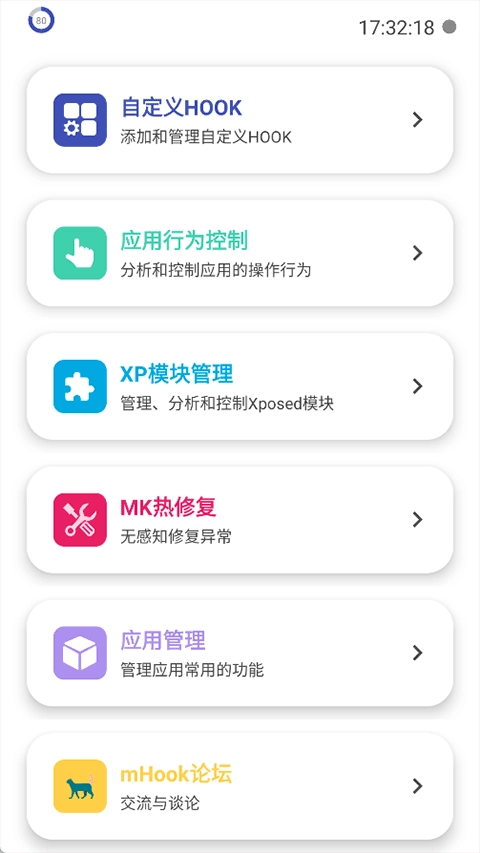

mHook管理器是一款依托Xposed框架开发的安卓应用行为分析工具,主要面向开发者与热衷于安卓设备折腾的用户,具备自定义Hook管理、Xposed模块调控、热修复无感知修复异常等功能。用户借助mHook管理器,围绕应用行为监控与系统API分析开展操作,能够实时追踪应用程序对存储文件、剪贴板、图片、位置、通讯录、短信以及设备信息等敏感数据的读写行为,助力用户全方位把握应用的数据流动情况。与此同时,mHook管理器拥有可视化界面,用户即便没有编程基础,也能快速创建Hook代码,精准追踪可疑的方法调用,从而有效识别恶意行为。另外,该工具配备安全检测模块,能够自动扫描应用漏洞并提供修复建议,以此防止隐私泄露,有需求的用户可以在本站免费使用该工具。

【实时数据流监控】

精准追踪应用对存储文件、剪贴板、图片、位置、通讯录等敏感数据的读写操作,并以可视化方式呈现数据流向。

【智能Hook代码生成】

即使没有编程基础,也能借助图形化界面一键生成Hook脚本,快速对目标方法的调用进行拦截,从而降低逆向分析的门槛。

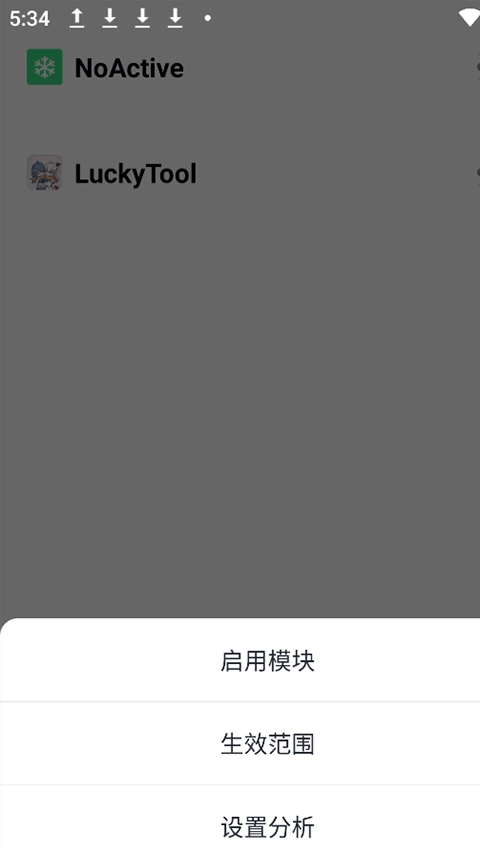

【Xposed模块深度集成】

可无缝兼容Xposed框架,能够支持动态注入代码,进而实现对应用行为的动态修改以及功能扩展。

【多维度安全检测】

漏洞扫描引擎可自动检测应用程序中存在的隐私泄露风险、恶意代码片段以及权限滥用问题。

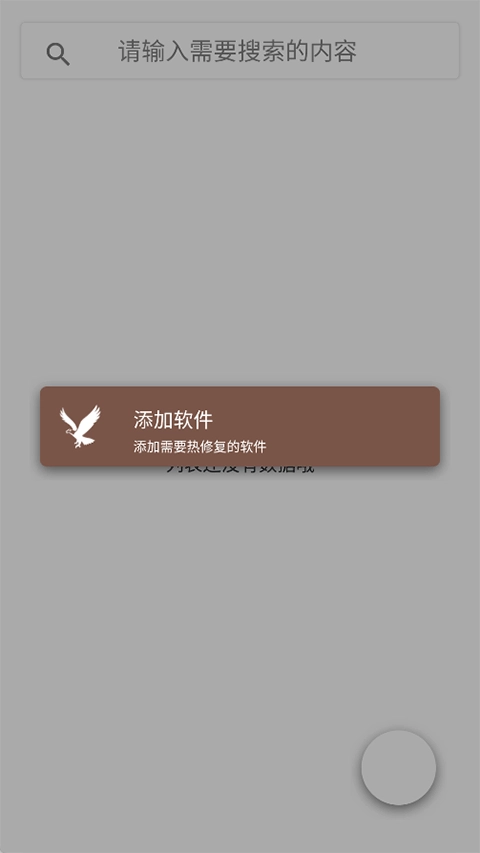

【热修复异常处理】

支持在运行时对异常进行捕获并实现无感知修复,以此规避因Hook引发的应用崩溃问题,确保系统保持稳定运行。

【自定义Hook规则库】

用户能够创建个性化的Hook规则,针对特定的应用程序或者系统API实施精细化的行为管控。

【调用栈深度分析】

提供方法调用链的可视化功能,助力开发者迅速定位问题根源,优化代码逻辑。

【隐私数据脱敏保护】

对敏感信息开展自动脱敏操作,避免调试环节出现隐私泄露情况,满足安全合规的相关要求。

【批量Hook管理工具】

支持同时对多个应用或模块执行批量Hook操作,能显著提高逆向工程与安全研究的效率。

mHook管理器需要在Xposed框架环境中运行,用户得先安装Xposed并激活对应的模块。

程序启动后,主界面会呈现所有已注册的钩子(例如键盘钩子、鼠标钩子、消息钩子等),用户能够查看这些钩子的类型、回调函数地址以及模块路径等相关信息。

选定目标钩子后,能够修改回调函数地址、模块路径等参数(此操作需要管理员权限),比如可以把广告调用方法替换成空函数。

对于可疑钩子,像恶意软件注入的键盘记录模块这类情况,我们可以直接将其删除,以此来阻断相关行为。

所有操作(注册、修改、删除)都会被记录到日志中,这有助于排查问题或回溯攻击路径。

【定义与原理】

热修复是一种能在不重启应用或系统的前提下,对软件漏洞进行动态修复的技术。mHook管理器借助Xposed框架来达成热修复功能,它的核心原理在于对应用行为进行动态调整。

类加载替换的操作是:把修复完成的DEX文件添加到类加载器的dexElements数组的第一个位置,这样应用程序就会优先加载正确的代码了。

方法指针替换:直接修改方法入口指针(例如entry_point_from_quick_compiled_code),把调用目标指向已修复的方法。

【应用场景】

紧急漏洞修复:像某些支付漏洞的情况,不需要重新发布APK,借助热修复补丁就能对恶意调用进行拦截。

行为动态调整:例如调整广告SDK的加载逻辑,跳过广告展示环节,或者将其替换为本地内容。

逆向工程辅助:在分析恶意软件过程中,能够对其加密模块进行热修复,从而强制让该模块输出明文数据。

【mHook管理器中的实现】

一键脱壳功能:能够适配市面上大部分加密壳,可自动将DEX文件转储到/data/data/package_name/dump目录下。

自定义Hook脚本:用户不必具备编程基础,借助图形界面即可生成Hook代码,像拦截getIs_vip方法并强制返回true来解锁VIP功能这类操作都能实现。

热修复补丁管理:支持批量加载多个DEX补丁文件,并依据优先级对应用逻辑进行动态替换。